Có rất nhiều người bảo mình làm writeup về CyberDefenders nên đây sẽ là bài viết đầu tiên - room mới nhất của CyberDefenders mình đã giải xong đêm qua, rất mong mọi người ủng hộ nha. Thấy hay hoặc là khó hiểu chỗ nào cứ inbox trực tiếp cho Đăng được nè :3. Bắt đầu thôi! À trước khi bắt đầu thì mình muốn nói là những phần nào mình cảm thấy cần phân tích kĩ thì mình sẽ phân tích kĩ, còn những phần nào dễ thì mình sẽ đưa ra đáp án luôn nha!

1) Which wallet is used for asking the seed phrase?

Đọc qua câu hỏi chắc là anh em cũng biết ý nghĩa câu hỏi là gì rồi đúng không? Vậy bây giờ mình có thể tìm nó ở chỗ nào? Họ cho chúng ta 1 file nén với rất nhiều các thư mục khác nhau bên trong, và thói quen của mình đầu tiên luôn luôn là nhìn qua hết toàn bộ các thư mục các file, thư mục có trong đó. Nhìn qua một lúc thì ta có thể thấy có thư mục metamask - very suspicious!! Nghi ngờ cái nào thì vào cái đó thôi :3

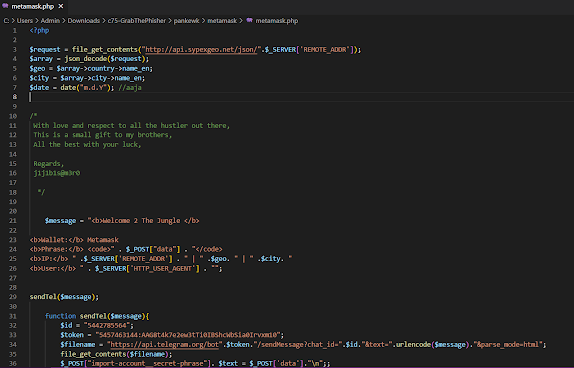

Ta sẽ thấy trong thư mục này có index.html, .DS_Store, metamask.php, từ đó ta có thể kết luận rằng: máy người này sử dụng là Macbook, file index với metamask có thể là hai file tạo nên 1 trang web. Cho những bạn nào chưa biết thì PHP là một trong những ngôn ngữ lập trình rất được ưa chuộng bởi các Developer trong việc làm web, cụ thể là trong phần thiết kế Backend - phần xử lí đầu vào của người dùng.

Nhìn vào đoạn code trên ta sẽ thấy ngay có rất nhiều thứ đáng ngờ (đợi ở phần sau mình sẽ phân tích kĩ hơn) và ta cũng đã trả lời được câu hỏi đầu tiên.

Đáp án: Metamask

2) What is filename that has the code for the phishing kit:

Bây giờ ta sẽ cùng nhau ngồi phân tích qua đoạn mã này:

- Line 3-7: đoạn code sử dụng api của sypex geo để lấy thông tin liên quan đến địa lí: đất nước; thành phố, ngày-tháng-năm (thông tin mặc định có trên máy tính)

- Line 21-26: giao diện để nhận output sau khi server xử lí xong

- Line 29-end: hàm sendTel với tham số $message

Vậy là sơ qua thế đã xong, ta sẽ lại để ý thấy có dòng chú ý màu xanh rất dài. Đầu tiên ta biết chắc chắn web sẽ trả về Phrase (đầu vào của người dùng), IP, User. Đây toàn là những thứ mang tính riêng tư và việc web này trả về output như trên chắc chắn là 1 web không hề bình thường. Ngoài ra dòng note còn mang sắc thái dụ dỗ => Đây chắc chắn là backend của một web phishing

Đáp án: metamask.php

3) In which language was the kit written:

Đáp án: PHP

4) What service does the kit use to retrieve the victim's machine information:

Đáp án: Sypex Geo

5) How many seed phrases were already collected?

Hãy nhớ rằng chúng ta chưa phân tích sâu về code, giờ là lúc rồi đấy:

Đây là hàm xử lí việc send message trong file phishing. Ta có thể thấy có id, token nhưng ta chưa biết đó id với token của ai. Vậy ta lại phải đọc code lại một lần nữa để hiểu sâu cách hoạt động của code. Sau một hồi mình ngồi phân tích và suy luận thì mình có thể nói ngắn gọn cách hoạt động như sau: giả sử phisher gửi link phishing, khi nạn nhân nhấp vào thì sẽ được redirect đến room chat của phisher, sau đó với api của Telegram thì phisher có thể tạo 1 con bot bằng token với nhiệm vụ chuyển tin nhắn của phisher đến nạn nhân nhờ vào các parameter như chat_id, text. Và khi nạn nhân nhắn tin với bot thì toàn bộ tin nhắn của nạn nhân sẽ được lưu vào log/log.txt. Vậy thì ta có thể đoán dc ngay đây là id và token của chính phisher. Bây giờ ta chỉ cần truy cập đến đường dẫn này => đáp án cần tìm

Đáp án: 3

6) Write down the seed phrase of the most recent phishing incident:

Cái cuối cùng luôn là cái mới nhất :3

7) Which medium had been used for credential dumping:

Ta dễ dàng thấy hàm sendTel có chứa id và token là những thứ quan trọng để xác thực người dùng ở bất cứ trang nào, và ta lại thấy nó dùng Telegram thì yeah, tự hiểu nhé

Đáp án: Telegram

8) What is the token for the channel:

Đáp án: 5457463144:AAG8t4k7e2ew3tTi0IBShcWbSia0Irvxm10

9) What is the chat ID of the phisher's channel:

Đáp án: 5442785564

10) What are the allies of the phish kit developer:

Đáp án: j1j1b1s@m3r0 (nhìn trong source code)

11) What is the full name of the Phish Actor:

Như mình đã phân tích ở phần thứ 5 thì id và token ta đã biết là của phisher, và ta có thể hoàn toàn làm tương tự như phisher, tạo một đoạn text bất kì, khi được gửi đi thì thông tin của phisher sẽ được lộ ra:

Ta dễ dàng tìm được tên đầy đủ của Phisher (không biết cấu trúc tên như nào là chịu đấy)

Đáp án: Marcus Aurelius

12) What is the username of the Phish Actor:

Đáp án: pumpkinboii

Thank CyberDefenders for the good challenge!!!!!! I'm just a student so I hope everyone who is reading this writeup can send me feedback to make the articles better!!!!!!!!!!!

Nhận xét

Đăng nhận xét